计算机网络通信中的加密技术与CA证书在设备租赁场景下的应用

计算机网络通信是现代信息社会的基石,无论是个人用户还是企业组织,都依赖于稳定、安全的网络连接进行数据传输。在这一过程中,加密技术扮演着至关重要的角色,它保障了信息在传输过程中的机密性、完整性和可用性。而作为加密技术的关键一环,CA(Certificate Authority,证书颁发机构)证书则通过数字证书的形式,为网络通信双方建立可信的身份验证机制,防止中间人攻击和数据篡改。

一、计算机网络通信的基本过程

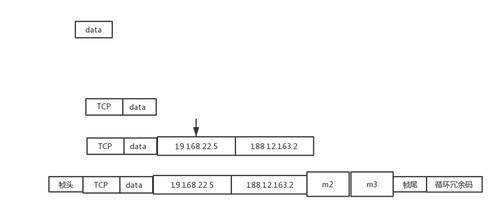

计算机网络通信遵循TCP/IP协议栈,大致可分为以下几个步骤:

- 应用层:用户通过应用程序(如浏览器、邮件客户端)发起请求,生成数据报文。

- 传输层:数据被分割为数据段,并添加端口号等信息,确保端到端的可靠传输(如TCP协议)或高效传输(如UDP协议)。

- 网络层:数据段被封装为数据包,添加IP地址信息,通过路由器进行路由选择,实现跨网络传输。

- 数据链路层:数据包被进一步封装为数据帧,添加MAC地址信息,在局域网内通过交换机进行传输。

- 物理层:数据帧被转换为电信号或光信号,通过网线、光纤等物理媒介传输到目标设备。

在整个通信过程中,数据可能经过多个网络节点,面临被窃听、篡改或伪造的风险。因此,加密技术的应用显得尤为重要。

二、加密技术在网络通信中的应用

加密技术主要分为对称加密和非对称加密两大类:

- 对称加密:加密和解密使用同一密钥,如AES、DES算法。其优点是加解密速度快,适合大数据量传输;缺点是密钥分发和管理困难,容易在传输过程中被截获。

- 非对称加密:使用公钥和私钥配对,公钥公开,私钥保密,如RSA、ECC算法。其优点是安全性高,解决了密钥分发问题;缺点是加解密速度较慢,通常用于密钥交换或数字签名。

在实际网络通信中,两种加密方式常结合使用。例如,在HTTPS协议中,先通过非对称加密交换对称加密的会话密钥,后续通信则使用对称加密进行高效的数据传输。

三、CA证书的作用与原理

CA证书是数字证书的一种,由受信任的第三方机构(CA)颁发,用于验证通信实体的身份。其核心原理基于非对称加密和数字签名技术:

- 证书申请:服务器生成密钥对,将公钥及身份信息提交给CA。

- 证书颁发:CA核实身份后,使用自己的私钥对服务器信息进行签名,生成数字证书。

- 证书验证:客户端通信时,获取服务器证书,使用CA的公钥验证签名,确认服务器身份的真实性。

CA证书不仅用于Web服务器(如HTTPS),还广泛应用于电子邮件、VPN、软件签名等场景,是构建网络信任体系的基础。

四、计算机及通讯设备租赁场景下的安全考量

随着企业数字化转型加速,计算机及通讯设备租赁服务日益普及。租赁模式可帮助企业降低初始投入成本、快速部署IT资源,并享受设备维护和升级服务。在租赁设备上处理敏感数据时,网络安全问题不容忽视:

- 设备安全:租赁设备可能经手多家客户,存在数据残留风险。需确保设备在回收时进行彻底的数据擦除,并定期进行安全检测。

- 通信安全:租赁设备接入企业网络或公共网络时,应强制使用加密通信协议(如VPN、HTTPS),避免明文传输敏感信息。

- 身份验证:在设备租赁管理平台或远程维护通道中,应采用CA证书实现双向认证,防止未授权访问。

- 合规要求:租赁服务提供商需遵守数据保护法规(如GDPR、网络安全法),明确数据责任边界,提供安全审计日志。

###

计算机网络通信的安全依赖于加密技术与CA证书的协同作用。在计算机及通讯设备租赁这一特定场景下,租赁双方需共同重视安全措施的落地——从设备本身的物理安全,到网络通信的加密保障,再到身份验证的可信机制。只有构建多层次的安全防护体系,才能在享受租赁便利的有效抵御潜在的网络威胁,确保数据资产的安全与业务的连续性。

如若转载,请注明出处:http://www.wenyuping2.com/product/30.html

更新时间:2026-05-29 23:31:55